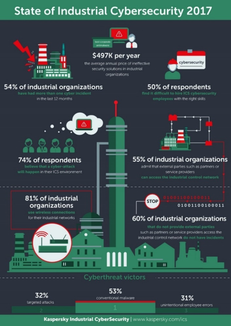

Bien que la majorité des organisations industrielles estiment être bien préparées contre les incidents de cybersécurité, il est possible que cette confiance ne soit guère fondée. En effet, une société ICS (Industrial Control System ou système de contrôle industriel) sur deux a vécu entre un et cinq incidents l’an dernier, selon une enquête menée par Kaspersky Lab.

Etant donné que la résolution d’un incident moyen coûte aux organisations industrielles jusqu’à 255.000 dollars, celle-ci fait grimper le prix d’une sécurité industrielle inefficace à 497.000 dollars par an.

L’émergence de la tendance Industrie 4.0 fait de la cybersécurité mondiale une priorité absolue pour les organisations industrielles et elle ajoute de nouveaux défis en termes de gestion des ICS. Parmi ceux-ci figurent la convergence de l’informatique et des technologies opérationnelles (OT), et la disponibilité de réseaux de contrôle industriel pour des fournisseurs externes. Pour mieux comprendre les problèmes et les opportunités auxquels sont aujourd’hui confrontées les organisations ICS, Kaspersky Lab et Business Advantage ont réalisé, entre février et avril 2017, une enquête mondiale parmi 359 professionnels dans le domaine de la cybersécurité industrielle. L’un des principaux résultats de l’enquête met en lumière le fossé entre la perception et la réalité d’incidents ICS. Ainsi, 83 % des répondants estiment être bien préparés contre un incident de cybersécurité OT/ICS, tandis que la moitié des personnes interrogées ont dû faire face à un à cinq incidents de sécurité informatique au cours des 12 derniers mois, 4 % en ayant même rencontré six ou plus. De quoi soulever une question importante : que faut-il modifier dans les stratégies de sécurité informatique et les méthodes de protection de ces organisations pour qu’elles puissent préserver de façon plus efficace leurs données et processus technologiques critiques ?

Expérience en matière d’incidents : cybermenaces sur le lieu de travail

Les sociétés ICS sont parfaitement conscientes des risques auxquels elles sont confrontées : 74 % des répondants estiment qu’une attaque de cybersécurité peut se produire sur leur infrastructure. En dépit du niveau élevé de conscience des nouvelles menaces comme les attaques ciblées et les rançongiciels, les maliciels conventionnels restent le principal point névralgique pour la plupart des organisations ICS. Ils sont en tête de la liste des préoccupations en matière d’incidents : 56 % des répondants les considèrent comme le vecteur le plus inquiétant. Dans ce cas précis, la perception est conforme à la réalité puisqu’un répondant sur deux a dû faire face aux conséquences de maliciels conventionnels.

Mais il y a également une divergence en ce qui concerne les erreurs de collaborateurs et les actions involontaires – qui constituent une menace bien plus grande pour les organisations ICS que les parties prenantes de la chaîne d’approvisionnement et les partenaires, et que le sabotage et les dommages physiques par des acteurs externes. Ce sont pourtant les facteurs externes qui figurent dans le top 3 des préoccupations des organisations ICS.

Entre-temps, les trois principales conséquences d’incidents subis consistent entre autres dans un préjudice aux produits et services en termes de qualité, la perte d’informations confidentielles ou de propriété et la réduction ou perte de production à un endroit.

Stratégies de sécurité : depuis un air gap jusqu’à la détection d’irrégularités de réseau

86 % des organisations examinées ont une politique de cybersécurité ICS approuvée et documentée pour les protéger contre des incidents potentiels. L’expérience en matière d’incidents montre toutefois qu’une politique de cybersécurité seule ne suffit pas. Luttant contre un manque d’expertise interne et externe en matière de sécurité informatique, des organisations industrielles reconnaissent qu’un manque de compétences constitue la principale préoccupation concernant la sécurité ICS. C’est extrêmement inquiétant, étant donné que cela indique que les organisations industrielles ne sont pas toujours prêtes à lutter contre des attaques, alors qu’elles courent constamment le risque que leur sécurité soit mise en péril – parfois par leurs propres collaborateurs. « Les menaces internes sont plus dangereuses. Nous sommes bien protégés contre les menaces externes, mais ce qui a lieu en interne suit une route directe, sans pare-feu entre les deux. Les collaborateurs ne s’attendent pas à ce que la menace vienne de là, » reconnaît un professionnel ICS d’une usine de production en Allemagne.

Côté positif, les stratégies de sécurité mises en œuvre par les professionnels ICS semblent relativement solides. La majorité des sociétés ont déjà indiqué l’utilisation d’air gaps comme mesure de sécurité et recourent à présent à des solutions de cybersécurité plus étendues. Dans les 12 prochains mois, les répondants envisagent de mettre en œuvre des instruments de détection d’anomalies industrielles (42 %) et des formations de sensibilisation à la sécurité. La détection de menaces sur la base d’anomalies industrielles est surtout pertinente parce qu’une société ICS sur deux avoue que des fournisseurs externes ont accès à des réseaux de contrôle industriel au sein de leur organisation, ce qui élargit le périmètre de la menace.

« Le lien accru entre systèmes informatiques et de technologies opérationnelles entraîne de nouveaux défis pour la sécurité et exige un degré élevé de préparation parmi les membres de la direction, les techniciens et les équipes de sécurité informatique. Ceux-ci ont besoin d’une connaissance approfondie du paysage de la menace, de moyens de sécurité bien réfléchis et doivent veiller à ce que les collaborateurs soient conscients des dangers », explique Martijn van Lom, General Manager Benelux de Kaspersky Lab. « Lors de cybermenaces sur le lieu de travail dans des sociétés ICS, mieux vaut être préparé. L’atténuation des incidents de sécurité sera nettement plus facile pour ceux qui utilisent une solution de sécurité sur mesure, qui répond de façon spécifique aux besoins ICS. »

Source : Kasperky Lab