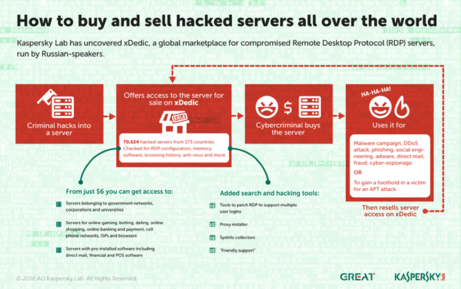

Des chercheurs de Kaspersky Lab ont enquêté sur un forum mondial sur lequel les cybercriminels ont accès à des serveurs compromis qu’ils peuvent acheter et vendre à partir de seulement $6 pièce. Sur le marché xDedic, qui semble dirigé par un groupe russophone, 70.624 serveurs Remote Desktop Protocol (RDP) piratés sont actuellement à vendre.

Bon nombre de ces serveurs hébergent ou donnent accès à des sites Web et des services consommateurs populaires. Sur certains, des logiciels sont installés pour du publipostage, de la comptabilité et du traitement Point-of-Sale (PoS). Ils peuvent être utilisés pour attaquer les infrastructures des utilisateurs. Ou comme plate-forme de lancement pour des attaques plus larges, alors que leurs propriétaires n’ont aucune idée de ce qui s’y passe.

xDedic est un exemple fort d’un nouveau type de place de marché pour les cybercriminels : bien organisé et soutenu. Il offre à chacun, des cybercriminels débutants aux groupes APT, un accès rapide, bon marché et facile à une infrastructure d’organisation légitime. Ils peuvent ainsi commettre leurs délits en restant sous les radars le plus longtemps possible.

C’est un fournisseur de services Internet (ISP) européen qui a attiré l’attention de Kaspersky Lab sur l’existence de xDedic et les deux entreprises ont collaboré pendant l’enquête sur le fonctionnement du forum. Le processus est simple et solide : des pirates prennent le contrôle de serveurs, souvent par le biais d’attaques de force brute, avant de mettre leurs références sur xDedic. Les serveurs piratés sont ensuite contrôlés au niveau de leur configuration RDP, mémoire, logiciels, historique de navigation, etc. Autant de fonctions que les clients peuvent parcourir avant de procéder à l’achat. Après quoi, ils viennent s’ajouter à un inventaire en ligne croissant, en ce compris l’accès à :

· des serveurs qui appartiennent à des réseaux de pouvoirs publics, des entreprises et des universités;

· des serveurs qui sont tagués pour avoir accès à ou héberger certains Web et services, dont des jeux, des sites de paris, de rencontres, de boutiques en ligne, de transactions bancaires et paiements en ligne, des réseaux de téléphones mobiles, des ISP et des navigateurs;

· des serveurs avec des logiciels préinstallés qui peuvent servir pour faciliter une attaque, dont du publipostage, des logiciels financiers et PoS.

· le tout est soutenu par un large éventail d’outils de piratage et d’informations système.

A partir de seulement $6 par serveur

Pour des montants à partir de seulement $6 par serveur, des membres du forum xDedic peuvent avoir accès à toutes les données de serveurs et utiliser également ceux-ci comme plate-forme pour d’autres attaques malveillantes. Il peut s’agir également d’attaques ciblées, de maliciels, DDoS, phishing, ingénierie sociale et attaques adware. Les propriétaires légitimes des serveurs, des organisations renommées parmi lesquelles des réseaux de pouvoirs publics, des entreprises et des universités, ne sont généralement pas conscients de l’intrusion dans leur infrastructure informatique. Dès qu’une campagne est finalisée, les pirates peuvent vendre l’accès à la sauvegarde serveur, après quoi le processus complet peut recommencer.

Le groupe derrière xDedic semble être russophone et prétend offrir simplement une plate-forme commerciale et n’avoir aucun lien ou relation avec les vendeurs. La place de marché xDedic semble avoir débuté en 2014 et sa popularité a fortement grandi depuis la mi-2015. En mai 2016, 70.624 serveurs de 173 pays y étaient à vendre, placés au nom de 416 vendeurs différents. Top 10 des pays touchés : le Brésil, la Chine, la Russie, l’Inde, l’Espagne, l’Italie, la France, l’Australie, l’Afrique du Sud et la Malaisie. La Belgique occupe la 40ème position, avec 419 serveurs sur la liste.

« xDedic est une confirmation supplémentaire que le « cybercrime-as-a-service » s’étend par le biais de l’ajout d’écosystèmes commerciaux et de plates-formes commerciales. Son existence permet plus facilement que jamais à quiconque, depuis des pirates malveillants peu qualifiés jusqu’à des APT soutenus par des états, de prendre part à des attaques potentiellement dévastatrices, d’une manière rapide, très abordable et efficace. Les victimes ultimes sont non seulement les consommateurs ou des organisations qui sont la cible d’une attaque, mais également les propriétaires des serveurs, qui ne se doutent de rien : ces derniers sont probablement inconscients du fait que leurs serveurs sont systématiquement détournés pour différentes attaques, toutes exécutées juste sous leur nez », explique Costin Raiu, Directeur de la Global Research and Analysis Team chez Kaspersky Lab.

Kaspersky Lab conseille aux organisations de :

· installer une solide solution de sécurité comme partie intégrante d’une approche étendue à plusieurs couches de la sécurité de leur infrastructure informatique;

· imposer l’utilisation de solides mots de passe, comme partie intégrante du processus d’authentification des serveurs;

· mettre en œuvre un processus continu de gestion des correctifs;

· soumettre régulièrement l’infrastructure informatique à un audit de sécurité;

· envisager d’investir dans des services de renseignement en matière de menaces; ceux-ci tiennent l’organisation informée de menaces émergentes et donnent une idée du comportement des criminels, afin de pouvoir évaluer le niveau de risque.

Source : Kaspersky Lab